新型 Evil PLC 攻击将PLC武器化,以破坏工业互联网OT网络

网络安全研究人员开发了一种新颖的攻击技术,将可编程逻辑控制器 ( PLC ) 武器化,从而在工程工作站中获得初步立足点,随后入侵运营技术 (OT) 网络。

根据中国网络安全行业门户极牛网(GeekNB.com)的梳理,该攻击技术被称为“Evil PLC”攻击,影响罗克韦尔自动化、施耐德电气、通用电气和艾默生等工程工作站软件。

可编程逻辑控制器 PLC 是控制关键基础设施部门制造过程的工业设备的重要组成部分。除了编排自动化任务外,PLC 还配置为启动和停止流程并生成警报。

因此,PLC由于其绝对的访问权限使机器成为十多年来复杂攻击的焦点,从Stuxnet震网到 PIPEDREAM,目标是通过攻击控制系统来造成物理上的破坏。

这些工作站应用程序通常是运营技术网络和企业网络之间的桥梁,能够破坏和利用工程工作站漏洞的攻击者可以轻松进入内部网络,在系统之间横向移动,并进一步访问其他 PLC 和敏感系统。

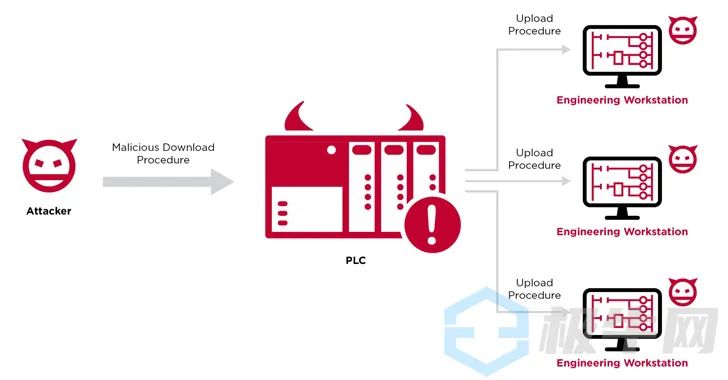

在 Evil PLC 攻击中,控制器充当达到目的的手段,允许攻击者破坏工作站,访问网络上的所有其他 PLC,甚至篡改控制器逻辑。换句话说,这个想法是使用 PLC 作为支点来攻击编程和诊断它的工程师,并获得对 OT 网络的更深入访问。

攻击者故意在互联网上公开的 PLC 上引发故障,这一动作促使毫无戒心的工程师使用工程工作站软件作为故障排除工具连接到受感染的 PLC。在下一阶段,当工程师执行上传操作以检索现有 PLC 逻辑的工作副本时,不良行为者利用平台中先前未发现的缺陷在工作站上执行恶意代码。

在另一种理论攻击场景中,Evil PLC 方法也可以用作蜜罐来引诱威胁参与者连接到诱饵 PLC,从而导致攻击者的机器受到危害。

面向公众的工业控制系统 ( ICS ) 设备缺乏安全保护,从而使威胁参与者更容易通过流氓下载程序更改其逻辑。为减轻此类攻击,建议将 PLC 的物理和网络访问权限限制为授权工程师和操作员,强制执行身份验证机制以验证工程师站,监控 OT 网络流量是否存在异常活动,并及时应用补丁。